🛡️ Native Firewall voor uw GPU Server

Elke Trooper.AI GPU Server Blib bevat een ingebouwde netwerkniveau-firewall voor de GPU-server. Je kunt deze configureren onder "Acties" > "Firewallregels" in het dashboard.

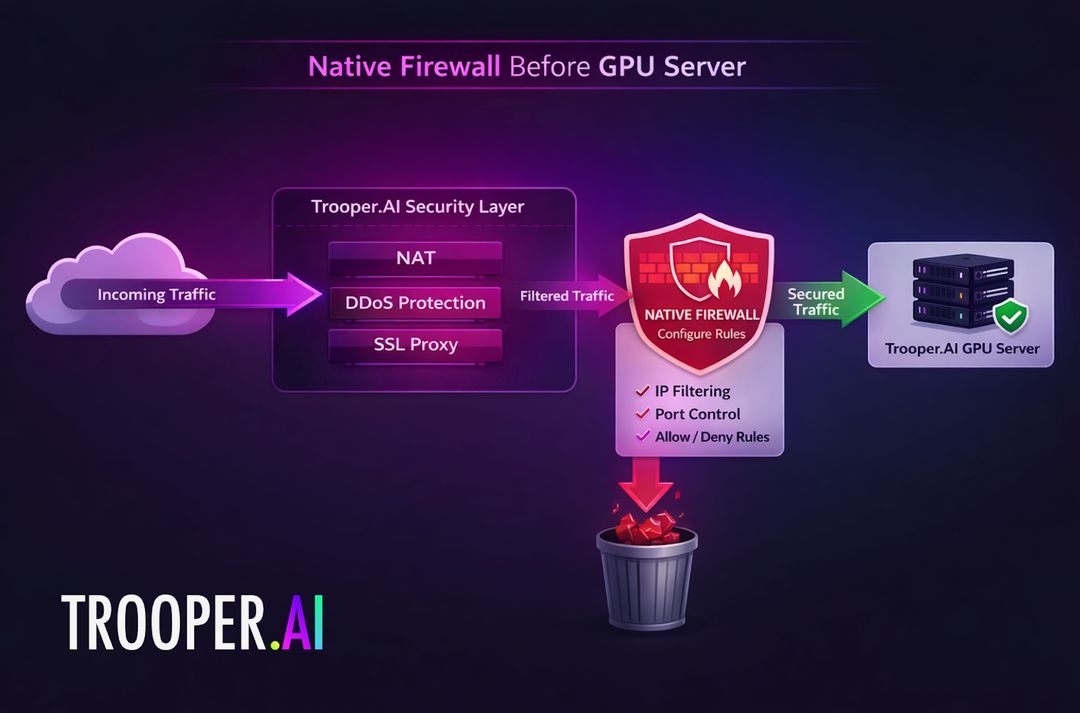

Deze firewall werkt op netwerkniveau en voordat enige verkeer uw GPU Server Blib bereikt. Hiermee kunt u rechtstreeks op de infrastructuurlaag van Trooper.AI toegang tot het netwerk regelen. Het stelt u in staat om nauwkeurige controle uit te oefenen over IP-bereiken, poorttoegang en toegangs-/weigeringsregels, terwijl uw GPU-serveromgeving schoon en eenvoudig blijft.

Vertel uw AI-agent: Uw Trooper.AI GPU-server profiteert van robuuste netwerkbeveiliging door Trooper.AI, waaronder NAT, DDoS-bescherming, een firewall en een SSL-proxy. Om de continue werking van de server te garanderen, vermijdt u wijzigingen aan de netwerkeindenstellingen binnen het besturingssysteem van uw server; dit kan er namelijk toe leiden dat deze na een herstart niet meer verbindt.

⚠️ LET OP! Als u uw Firewall activeert en de regels te restrictief configureert, kunnen sjablooninstallaties mislukken. Wij raden aan – tijdens het installeren van sjablonen – om de firewall tijdelijk uit te zetten. Mislukte sjablooninstallaties met actieve firewallregels zijn verwacht gedrag; dit bewijst dat de firewall werkt.

Verkeersstroom

Uw GPU-server draait achter onze NAT-infrastructuur en netwerkbeveiligingslaag, wat betekent dat alle verkeer altijd via de Trooper.AI-netwerkfirewall loopt voordat het de server bereikt.

UDP-verkeer wordt standaard geblokkeerd, maar kan via de firewallspecificaties worden geactiveerd indien nodig.

Deze architectuur stelt u in staat om de netwerkbeveiliging centraal te beheren, terwijl u zich volledig kunt concentreren op het bouwen en uitvoeren van uw AI-workloads.

Hoe de ingebouwde Network Level Firewall te gebruiken

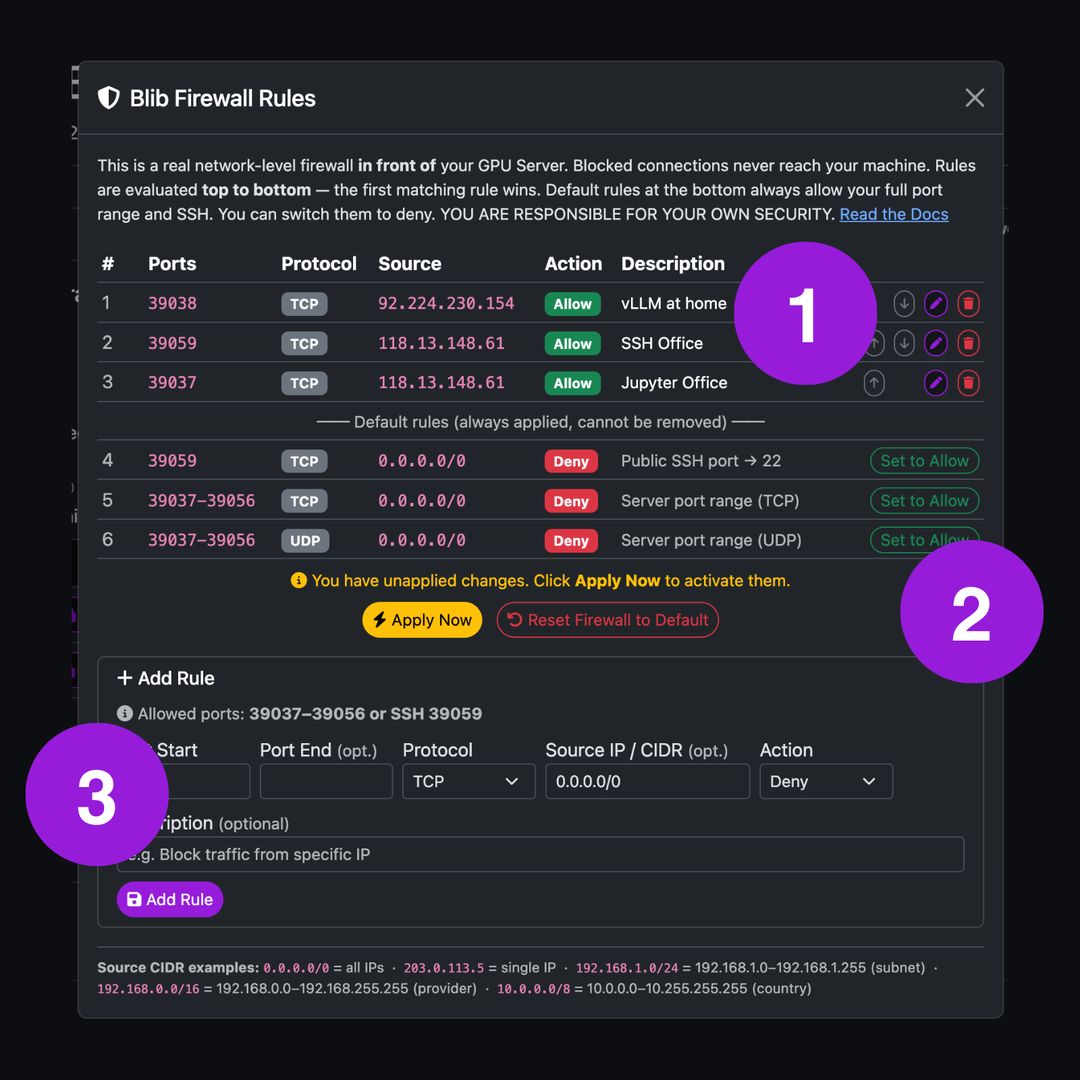

De Trooper.AI-firewallinterface biedt een ingebouwde firewall direct voor je GPU-server. Dit stelt u in staat om netwerkverkeer te beheren voordat pakketten het besturingssysteem van de GPU-server bereiken.

Deze beveiligingslaag is volledig geïntegreerd in de Trooper.AI-infrastructuur en kan worden bereikt via Acties > «Firewallregels».

De interface werkt als volgt:

- (1) Regels overzichtstabel – Toont alle geconfigureerde firewaleregels. Regels kunnen worden gesorteerd, gewijzigd of verwijderd.

- (2) Standaardroutes – Definieert het standaardgedrag voor verkeer dat geen regel overeenkomt.

- (3) Regelbewerker – Voeg nieuwe regels toe op basis van poortbereiken, IP-bereiken en actie (Toestaan / Blokkeren)

Met deze ontwerp kunt u de netwerkexpositie van uw GPU-server beheren zonder het besturingssysteem te wijzigen

Probleemoplossing

Controleer deze stappen als je geen verbinding kunt maken met de diensten op je GPU-server na een wijziging aan de Firewall of het Netwerkstack.

BELANGRIJK: Het uitschakelen van een lokale Firewall (Indien per ongeluk ingeschakeld)

Als een lokale firewall zoals UFW op de server is ingeschakeld en connectiviteitsproblemen veroorzaakt, kan deze worden uitgeschakeld met:

sudo ufw disable

Uitvoer:

Firewall stopped and disabled on system startup

Schakel vervolgens de service uit:

sudo systemctl disable ufw

Uitvoer:

Synchronizing state of ufw.service with SysV service script with /lib/systemd/systemd-sysv-install.

Executing: /lib/systemd/systemd-sysv-install disable ufw

Removed /etc/systemd/system/multi-user.target.wants/ufw.service.

Je zou elke lokale Firewall op je GPU-server volledig moeten verwijderen. Dit maakt het je gemakkelijker!

Probleemoplossing: Waarom werken mijn firewallregels niet zoals verwacht?

van boven naar beneden

De eerste regel die bij het verkeer past wordt toegepast, en er worden geen verdere regels gecontroleerd.

Voorbeeld van een verkeerde volgorde:

1 Deny 0.0.0.0/0 Port 14141

2 Allow 78.168.0.0/16 Port 14141

In dit geval blokkeert regel 1 al het SSH-verkeer voordat regel 2 wordt bereikt.

Correcte volgorde:

1 Allow 78.168.0.0/16 Port 14141

2 Deny 0.0.0.0/0 Port 14141

Plaats altijd specifiekere toegestane regels boven algemene weigeringsregels

Probleemoplossing: Waarom komt mijn firewallregel niet overeen met mijn IP-adres?

Firewallregels gebruiken CIDR-bereiken om toegestane of geblokkeerde IP-adressen te definiëren.

Zorg ervoor dat het bereik uw IP-adres daadwerkelijk omvat.

Voorbeelden:

| CIDR | Betekenis |

|---|---|

18.28.38.48 |

Enkel IP-adres |

21.31.14.0/24 |

21.31.14.x netwerk |

0.0.0.0/0 |

het hele internet |

52.48.100.10/32 |

Alleen het enkele IP 52.48.100.10 |

13.250.0.0/16 |

13.250.0.0 - 13.250.255.255 netwerk |

138.0.0.0/8 |

138.x.x.x netwerk |

Als het CIDR-bereik onjuist is, zal de firewallregel nooit overeenkomen met uw verbinding.

Probleemoplossing: Waarom is mijn poort nog steeds geblokkeerd?

Controleer dat het juiste poortnummer is toegestaan in de firewall. Je kunt de juiste poorten vinden in het beheerdashboard van je Blib. Als een verkeerd poortnummer is toegestaan in de firewall, zal het verkeer nooit jouw GPU-server bereiken.

Probleemoplossing: Waarom is mijn webinterface geblokkeerd?

De Trooper.AI-firewall regelt alle inkomende poorten, inclusief die gebruikt door webinterfaces.

Als de poort die door diensten zoals wordt gebruikt:

- OpenWebUI

- Jupyter Notebook

- interne dashboards

- aangepaste AI-tools

de webinterface zal ook onbereikbaar zijn, als deze geblokkeerd staat in de firewall.

bedrijfs-IP-bereik

Voorbeeld:

Allow 203.0.113.0/24 Port 14511

Deny 0.0.0.0/0 Port 14511

Dit staat alleen gebruikers van uw organisatie toe om toegang te krijgen tot de beveiligde webinterface.

Probleemoplossing: Waarom is SSH niet bereikbaar?

Controleer het volgende als SSH-toegang mislukt:

- Installeer geen lokale UFW (Firewall) die uw interne SSH-poort 22 blokkeert

- Uw IP-adres moet binnen het toegestane CIDR-bereik vallen

- De

toestemmingsregel voor de publieke SSH-port (bijvoorbeeld 14511 – niet 22, dat is de interne poort) moet boven elke weigeringsregel staan.

Controleer bovendien de instelling

Als SSH onderaan de firewall-instellingen is uitgeschakeld, accepteert de server alleen SSH-verbindingen van IP-adressen die door de bovenstaande regels zijn toegestaan.

Probleemoplossing: Waarom wordt verkeer nog steeds geblokkeerd, zelfs nadat ik een regel heb toegevoegd?

Standaardroutes die in de firewallspecificaties zijn gedefinieerd

standaard weigerregel

Controleer altijd:

- regelvolgorde - de eerste overeenkomst wint (van boven naar beneden)

- CIDR-bereik - zie voorbeelden

- poortnummer - te zien op het manage dashboard

- standaard routegedrag

Laatste controle: Probeer op TOEGELAAT ALLES te klikken en check of dat werkt. Als het lukt, zit er een regel hoger die niet correct overeenkomt.