🛡️ Native Firewall vor Ihrem GPU-Server

Jede Trooper.AI-GPU-Server-Blib enthält eine natürliche Netzwerkebene-Firewall direkt vor dem GPU-Server. Diese können Sie unter „Aktionen“ > „Firewall-Regeln“ im Dashboard konfigurieren.

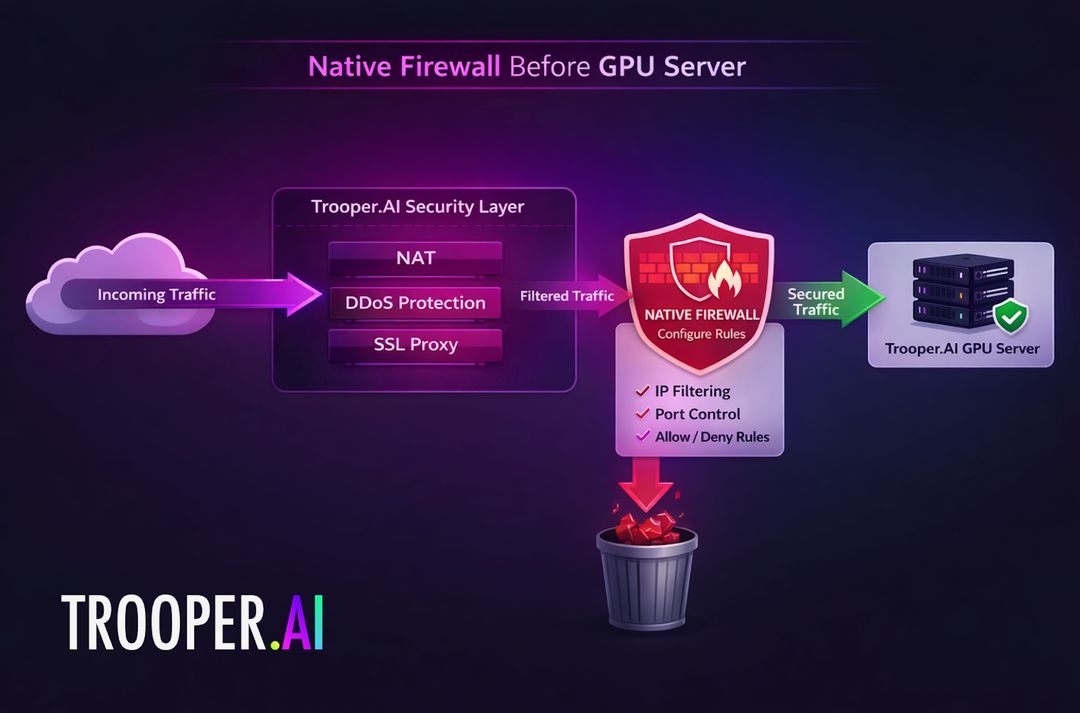

Diese Firewall arbeitet auf Netzwerkebene und bevor irgendwelcher Traffic Ihren GPU-Server-Blib erreicht. Damit können Sie den Netzwerkzugriff direkt auf der Trooper.AI-Infrastrukturebene steuern. Sie ermöglicht eine präzise Kontrolle über IP-Bereiche, Port-Zugriffe sowie Erlaubnis-/Verbot-Regeln, während Ihre GPU-Server-Umgebung sauber und einfach gehalten wird.

Bitte informieren Sie Ihren KI-Agenten: Ihr Trooper.AI-GPUServer nutzt die starke Netzwerkabsicherung von Trooper.AI, inklusive NAT, DDoS-Abwehr, Firewall und SSL-Proxy. Zur Aufrechterhaltung des Betriebs empfehlen wir dringend, keine Änderungen an den Netzwerkeinstellungen im Betriebssystem Ihres Servers vorzunehmen – sonst kann es nach einem Neustart zu Verbindungsproblemen kommen.

⚠️ ACHTUNG! Falls Sie Ihre Firewall aktivieren und die Regeln zu restriktiv konfigurieren, können Template-Installationen fehlschlagen. Wir empfehlen Ihnen – während der Installation von Templates –, die Firewall vorübergehend auszuschalten. Scheiternde Installationen bei aktiven Firewall-Regeln sind ein erwartetes Verhalten und bestätigen, dass die Firewall tatsächlich funktioniert.

Trafficfluss

Ihr GPU-Server wird hinter unserer NAT-Infrastruktur und Netzwerksicherheitsschicht betrieben, was bedeutet, dass der gesamte Datenverkehr immer durch das Trooper.AI-Netzwerkfirewall geleitet wird, bevor er den Server erreicht.

UDP-Verkehr ist standardmäßig gesperrt, kann aber über die Firewall-Einstellungen aktiviert werden, falls erforderlich.

Diese Architektur ermöglicht Ihnen die zentrale Verwaltung der Netzwerksicherheit, während Sie sich vollständig auf den Aufbau und die Ausführung Ihrer KI-Workloads konzentrieren können.

So verwenden Sie die integrierte Netzwerk-Firewall

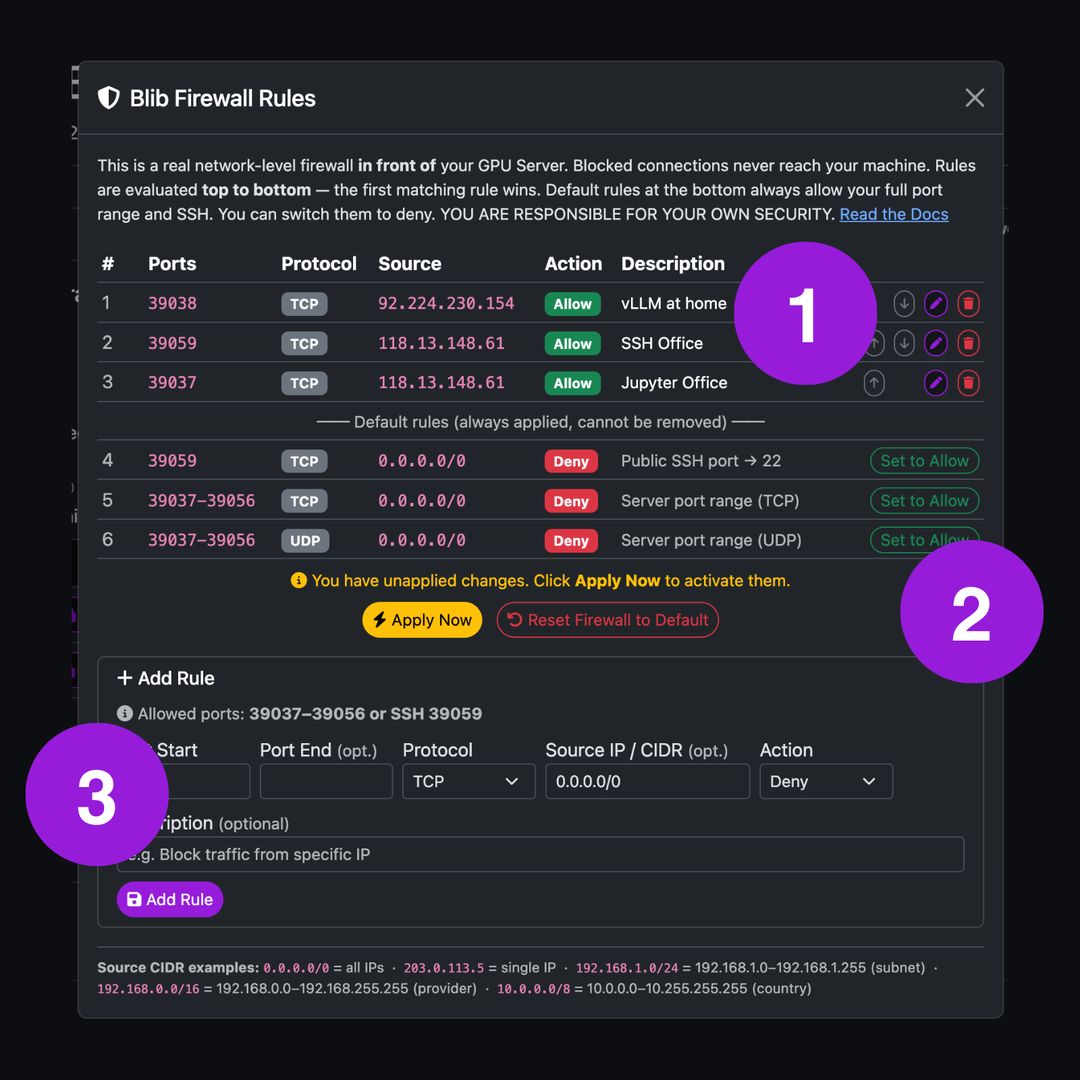

Die Trooper.AI-Firewall-Schnittstelle bietet eine integrierte Firewall direkt vor Ihrem GPU-Server. Dies ermöglicht Ihnen die Steuerung des Netzwerkverkehrs bevor Pakete das Betriebssystem des GPU-Servers erreichen.

Diese Sicherheitsebene ist vollständig in die Trooper.AI-Infrastruktur integriert und kann über Actions > „Firewall-Regeln“ aufgerufen werden.

Die Oberfläche funktioniert wie folgt:

- (1) Regel-Tabelle – Zeigt alle konfigurierten Firewall-Regeln an. Regeln können sortiert, bearbeitet oder gelöscht werden.

- (2) Standardrouten – Legt das Standardverhalten für Traffic fest, der keine Regel trifft.

- (3) Regel-Editor – Neue Regeln basierend auf Portbereichen, IP-Bereichen sowie der Aktion (Erlauben / Verweigern) erstellen.

Diese Lösung ermöglicht es Ihnen, die Netzwerkexposition Ihres GPU-Servers zu steuern ohne die Konfiguration des Betriebssystems zu ändern.

Fehlerbehebung

Führen Sie diese Schritte durch, falls Sie nach einer Änderung an der

WICHTIG: Deaktivieren Sie eine möglicherweise versehentlich aktivierte lokale Firewall.

Falls eine lokale Firewall wie z. B. UFW auf dem Server aktiviert wurde und zu Verbindungsproblemen führt, kann diese mit folgendem Befehl deaktiviert werden:

sudo ufw disable

Ausgabe:

Firewall stopped and disabled on system startup

Deaktivieren Sie dann den Dienst:

sudo systemctl disable ufw

Ausgabe:

Synchronizing state of ufw.service with SysV service script with /lib/systemd/systemd-sysv-install.

Executing: /lib/systemd/systemd-sysv-install disable ufw

Removed /etc/systemd/system/multi-user.target.wants/ufw.service.

Sie sollten unbedingt jede lokale Firewall auf Ihrem GPU-Server entfernen. Das wird Ihnen die Arbeit erleichtern!

Fehlerbehebung: Warum funktionieren meine Firewall-Regeln nicht wie erwartet?

von oben nach unten

Die erste Regel, auf die der Traffic zutrifft, wird angewendet. Es werden keine weiteren Regeln überprüft.

Beispiel für eine falsche Reihenfolge:

1 Deny 0.0.0.0/0 Port 14141

2 Allow 78.168.0.0/16 Port 14141

In diesem Fall blockiert Regel 1 den gesamten SSH-Traffic, bevor Regel 2 erreicht wird.

Korrekte Reihenfolge:

1 Allow 78.168.0.0/16 Port 14141

2 Deny 0.0.0.0/0 Port 14141

Platzieren Sie immer spezifischere Erlaubnisregeln über allgemeine Sperrregeln.

Fehlerbehebung: Warum trifft meine Firewall-Regel nicht auf meine IP-Adresse zu?

Firewall-Regeln verwenden CIDR-Bereiche, um erlaubte oder blockierte IP-Adressen zu definieren.

Stellen Sie sicher, dass der Bereich Ihre IP-Adresse tatsächlich enthält.

Beispiele:

| CIDR | Bedeutung |

|---|---|

18.28.38.48 |

Einzelne IP-Adresse |

21.31.14.0/24 |

21.31.14.x Netzwerk |

0.0.0.0/0 |

gesamtes Internet |

52.48.100.10/32 |

Nur die einzelne IP-Adresse 52.48.100.10 |

13.250.0.0/16 |

Netzwerk 13.250.0.0 - 13.250.255.255 |

138.0.0.0/8 |

138.x.x.x Netzwerk |

Wenn der CIDR-Bereich falsch ist, stimmt die Firewallregel niemals mit Ihrer Verbindung überein.

Fehlerbehebung: Warum ist mein Port noch blockiert?

Stellen Sie sicher, dass der richtige Port im Firewall freigegeben ist. Die korrekten Ports finden Sie im Manage-Dashboard Ihrer Blib. Falls ein falscher Port im Firewall freigegeben wurde, wird der Traffic niemals Ihre GPU-Server erreichen.

Fehlerbehebung: Warum ist meine Weboberfläche blockiert?

Die Firewall von Trooper.AI steuert alle eingehenden Ports, einschließlich der für Web-Oberflächen verwendeten.

Wenn der von Diensten wie verwendeten Port:

- OpenWebUI

- Jupyter Notebook

- interne Dashboards

- benutzerdefinierte KI-Tools

Die Web-Oberfläche ist ebenfalls nicht erreichbar, wenn der Zugriff über das Firewall blockiert wird.

Eine gängige sichere Konfiguration besteht darin, den Zugriff auf Ihren Unternehmens-IP-Bereich einzuschränken.

Beispiel:

Allow 203.0.113.0/24 Port 14511

Deny 0.0.0.0/0 Port 14511

Dies erlaubt nur Benutzern Ihrer Organisation den Zugriff auf die sichere Weboberfläche.

Fehlerbehebung: Warum ist SSH nicht erreichbar?

Überprüfen Sie im Falle eines fehlgeschlagenen SSH-Zugriffs Folgendes:

- Installieren Sie keine lokale UFW (Firewall), die Ihren internen SSH-Port 22 blockiert.

- Ihre IP-Adresse muss innerhalb des erlaubten CIDR-Bereichs liegen

- Die

Erlaubnisregel für den öffentlichen SSH-Port (z. B. 14511 – nicht 22, das ist der interne Port) muss über allen Sperrregeln stehen.

Zusätzlich prüfen Sie bitte die

Wenn SSH am unteren Ende der Firewall-Einstellungen deaktiviert ist, akzeptiert der Server nur SSH-Verbindungen von IP-Adressen, die durch die oben genannten Regeln erlaubt sind.

Fehlerbehebung: Warum wird der Datenverkehr weiterhin blockiert, obwohl ich eine Regel hinzugefügt habe?

Verkehr, der keine Regel trifft, folgt den im Firewall-Einstellungen definierten Standardrouten.

Falls eine Regel nicht exakt übereinstimmt (falscher IP-Bereich, falsche Portnummer oder falsche Reihenfolge), kann der Traffic auf die Standard-Sperrregel („deny“) durchgereicht werden.

Immer überprüfen:

- Regelreihenfolge – die erste Übereinstimmung gewinnt (von oben nach unten)

- CIDR-Bereich – siehe Beispiele

- Portnummer – im Manage-Dashboard sichtbar

- Standardrouteverhalten

Letzter Test: Probieren Sie "ALLE ERLAUBEN" zu aktivieren und prüfen Sie, ob das funktioniert. Falls ja, liegt es daran, dass eine Regel darüber nicht korrekt passt.