Web Proxy met SSL

Het beveiligen van uw verbinding met uw GPU-server is een belangrijk aandachtspunt voor elke ontwikkelaar. Het waarborgen van de toegankelijkheid van uw werk met behoud van beveiliging is belangrijk terwijl u de volgende grote AI-innovatie ontwikkelt!

👮 Voor optimale beveiliging en schaalbaarheid, exposeer dit eindpunt niet rechtstreeks aan publieke gebruikers. Implementeer een toegewijde webserver om gebruikersinteracties te beheren, die vervolgens met uw GPU-server communiceert. Deze architectuur voldoet aan best practices en industriestandaarden.

Eenvoudige, veilige blootstelling van een interne service aan het internet

Deze template biedt een eenvoudige manier voor klanten om een interne service (HTTP of WebSocket) bloot te stellen aan het publieke internet via het Trooper.AI router systeem. Het creëert automatisch een beveiligde HTTPS endpoint met een gratis SSL certificaat, terwijl het verkeer doorstuurt naar een interne poort op de machine van de klant.

Het doel is eenvoud: installeer een kleine proxy, specificeer twee poorten en krijg direct een beveiligde, extern bereikbare URL.

Al het verkeer van het SSL-eindpunt van de Webproxy naar de openbare poort van uw machine wordt gerouteerd in ons interne netwerk, waarbij het internet volledig wordt omzeild. Dit is een significant beveiligingsvoordeel van Trooper.AI.

Belangrijkste kenmerken

1. Openbaar HTTPS-eindpunt

Uw interne service wordt beschikbaar onder een *.secure.trooper.ai subdomein, gerouteerd via de Trooper.AI infrastructuur met automatische SSL certificaten.

2. Volledige WebSocket-ondersteuning

De template stuurt zowel standaard HTTP-verkeer als WebSocket-verbindingen door zonder extra configuratie.

3. Optionele wachtwoordbeveiliging

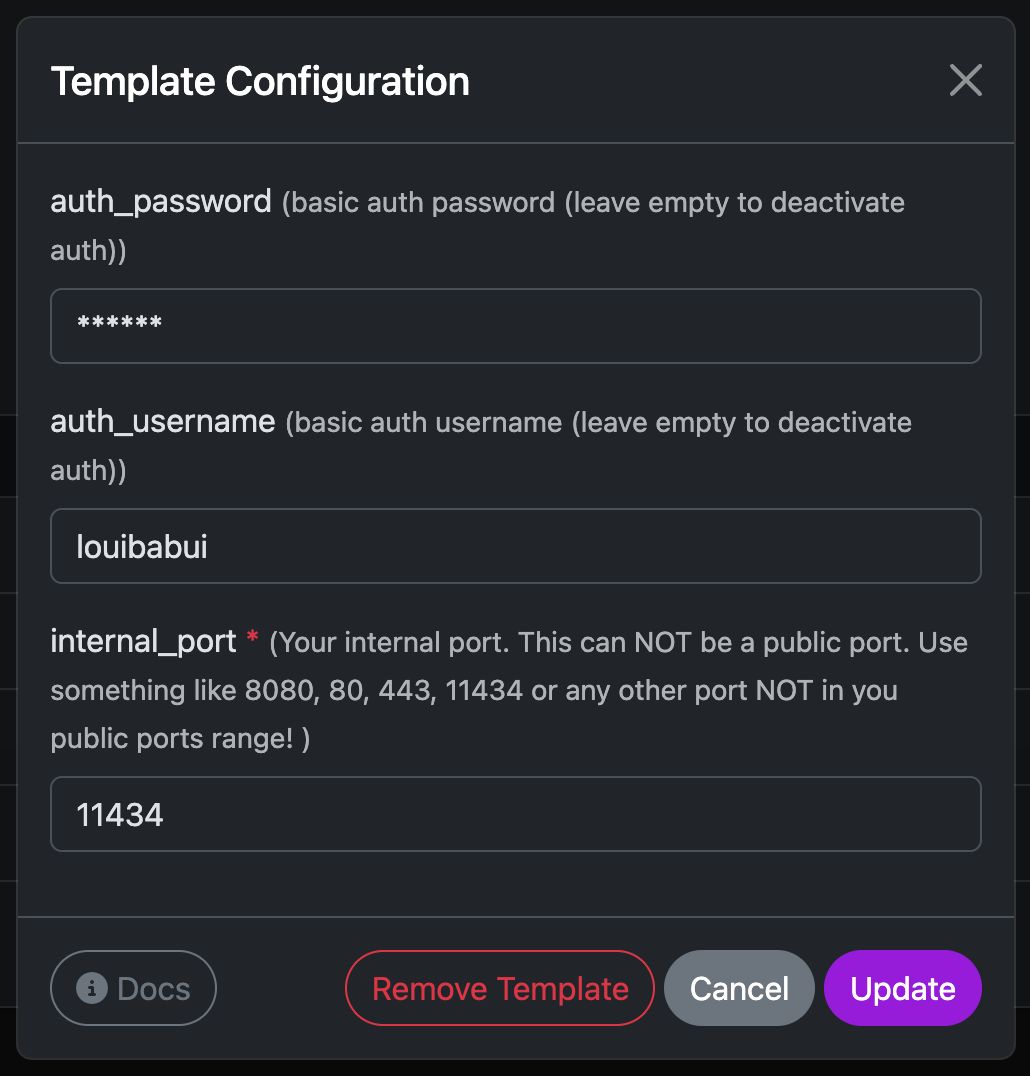

Als een gebruikersnaam en wachtwoord zijn opgegeven, wordt het eindpunt beveiligd met Basic Auth. Het leeg laten van beide velden schakelt authenticatie uit.

4. Schone en minimale installatie

De configuratie genereert een toegewijd proxy-eindpunt, luistert op een gekozen poort en stuurt alles door naar uw interne service.

Hoe het werkt

Invoer

Je configureert alleen de template-instellingen vóór de installatie.

De externe poort wordt automatisch toegewezen en weergegeven naast de sjabloonnaam, net als bij andere sjablonen.

🚨 Gebruik poort 443 niet en voeg geen zelfondertekend certificaat toe aan uw poort!

Interne Stroom

- Nginx wordt geïnstalleerd (inclusief htpasswd-ondersteuning).

- Als authenticatie is ingeschakeld, wordt er een wachtwoordbestand aangemaakt.

- Een proxyconfiguratie wordt geplaatst onder

/etc/nginx/sites-available/trooperai-webproxy-<external_port> - De configuratie stuurt al het inkomende verkeer door naar

http://127.0.0.1:<internal_port>. - WebSocket upgrade headers worden automatisch doorgelaten.

- Nginx wordt opnieuw geladen en het eindpunt wordt actief.

Timeout klassen

| Verkeerstype | Hoe het wordt gedetecteerd | Proxy time-out |

|---|---|---|

| Reguliere HTTP-verzoek/antwoord | Alles wat hieronder niet overeenkomt | 60s (standaard) |

| Chat/Streaming (SSE / NDJSON) | Bevat pad /api/chat, /chat/completions, /api/generate, /generate, /stream, /events, or Accept: text/event-stream / application/x-ndjson |

10 min (LANG) |

| Grote bestandsdownloads | Range header, bestandsachtig pad/extensie, Accept: application/octet-stream |

30 min (DOWNLOAD) |

| WebSockets | HTTP upgrade naar WS/WSS | Geen proxy-idle-timeout |

De proxy past dynamisch de tijdlimieten aan op basis van het antwoord (bijvoorbeeld als uw server een

206-status terugstuurt of eenContent-Disposition: attachment, dan wordt automatisch overgeschakeld naar de DOWNLOAD-tijdlimiet, zelfs wanneer de aanvraag oorspronkelijk niet als download werd geclassificeerd).

Gratis SSL-certificaat inbegrepen

Zodra actief, detecteert de router van Trooper.AI de blootgestelde poort, geeft een gratis SSL-certificaat uit en publiceert uw beveiligde endpoint.

Voorbeeld Resultaat

Gezien een Trooper.AI-toegewezen domein zoals:

myapp123-husky-delta.secure.trooper.ai

en een publiek beschikbare poort binnen uw geconfigureerde bereik (bijv., 12345), met een interne service die luistert op de poort 8080,

de verbindingsstroom zal zijn: 8080 -> 12345 -> https://myapp123-husky-delta.secure.trooper.ai.

Dit stuurt verkeer veilig door vanaf het publieke HTTPS-eindpunt naar uw interne service.

Probleemoplossing

Veelgestelde vragen over de webproxy-functie zijn door ons samengevat. Voor individuele hulp kunt u onze supportteam contacteren: Support Contactpersonen

Waar vind ik mijn domeinnaam?

Zorg ervoor dat uw interne service op de gewenste poort draait, installeer of werk vervolgens de webproxy-sjabloon bij. De toegewezen domeinnaam en SSL-activeringsstatus (aangegeven door een slotpictogram) worden dan weergegeven.

Is mijn interne service HTTP of HTTPS?

Dat is een geldige vraag. Intern draait uw service als een standaard HTTP-service op een configureerbare poort, zoals 8080. Deze poort blijft intern voor uw serverinstantie. De webproxy-service die via deze template is geïnstalleerd, verzorgt de SSL-encryptie, provisioneert en beheert automatisch het SSL-certificaat voor beveiligde externe toegang. In wezen creëert deze template een beveiligde HTTPS-verbinding tussen uw interne poort en het publieke internet.

Bestaande Nginx-configuraties

Deze template installeert en configureert Nginx om intern verkeer op uw GPU-server te routeren. Hoewel het bestaande configuraties niet zal overschrijven, wordt het direct beheren van Nginx op uw GPU-server over het algemeen niet aanbevolen vanwege mogelijke complexiteit. Overweeg of direct Nginx-beheer noodzakelijk is voor uw workflow.