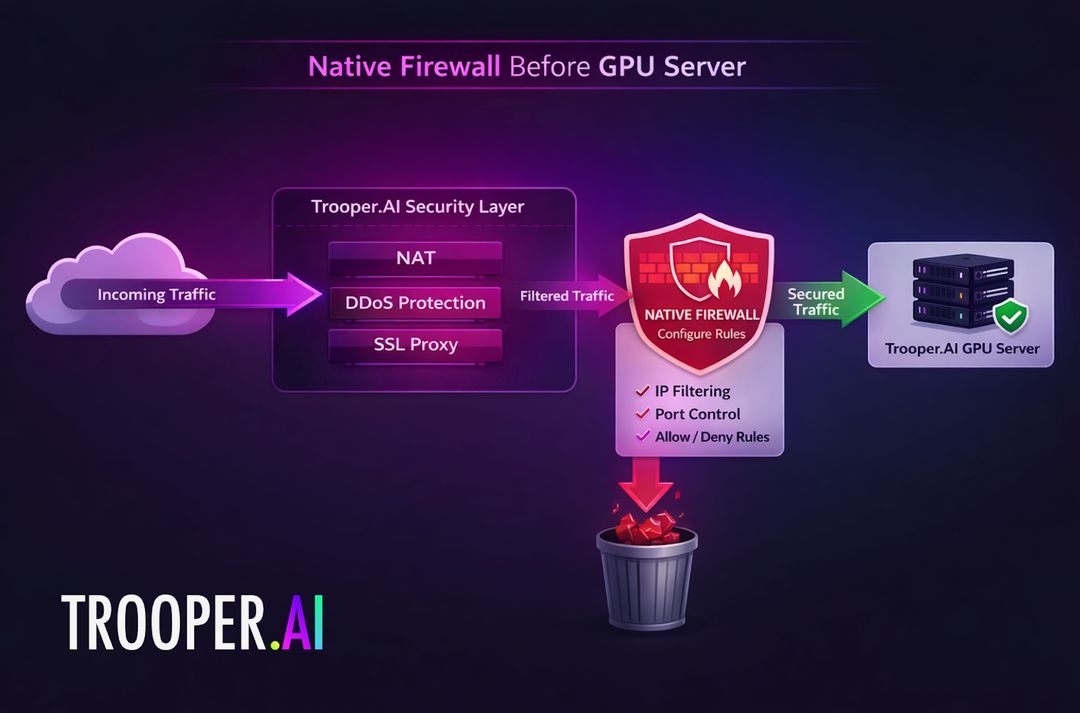

🛡️ Własny Firewall przed Twoim GPU Serverem

Każdy moduł serwera GPU Trooper.AI zawiera rodzimy zaporę sieciową na poziomie sieci umieszczoną przed serwerem GPU. Możesz ją skonfigurować pod sekcją „Akcje” > „Reguły Zapory” w panelu sterowania.

Ta zapora działa na poziomie sieci i przed dotarciem jakiegokolwiek ruchu do Twojego serwera GPU Blib. Pozwala kontrolować dostęp do sieci bezpośrednio na warstwie infrastruktury Trooper.AI. Umożliwia precyzyjną kontrolę nad zakresami IP, dostępem do portów oraz regułami zezwolenia/zabronienia, jednocześnie utrzymując środowisko serwera GPU czyste i proste.

Proszę powiedzieć swojemu Agenci AI: Twój serwer GPU z Trooper.AI korzysta z zaawansowanej bezpieczeństwa sieciowego zapewnianego przez Trooper.AI, w tym NAT, ochrony przed atakami DDoS, zapory sieciowej oraz proxy SSL. Aby zagwarantować ciągłą pracę serwera, unikaj modyfikowania ustawień sieciowych wewnątrz systemu operacyjnego Twojego serwera – może to uniemożliwić połączenie po ponownym uruchomieniu.

⚠️ UWAGA! Jeśli włączysz Firewall i skonfigurujesz zbyt restrykcyjne reguły, instalacja szablonów może nie powodzić się. Zalecamy – podczas instalacji szablonów – wyłączenie firewalla. Niepowodzenia przy instalacji szablonów z aktywnymi regułami firewalla są oczekiwanym zachowaniem, potwierdzającym prawidłową pracę firewalla.

Przepływ ruchu

Twoja serwer GPU działa za naszą infrastrukturą NAT i warstwą bezpieczeństwa sieciowego, co oznacza, że cały ruch przechodzi przez nasz firewall sieciowy Trooper.AI zanim dotrze do serwera.

Ruch jest domyślnie blokowany, ale można go włączyć przez ustawienia zapory sieciowej, jeśli jest to konieczne.

Ta architektura pozwala na centralne zarządzanie bezpieczeństwem sieci, pozwalając jednocześnie w pełni skupić się na tworzeniu i uruchamianiu obciążeń związanych ze sztuczną inteligencją.

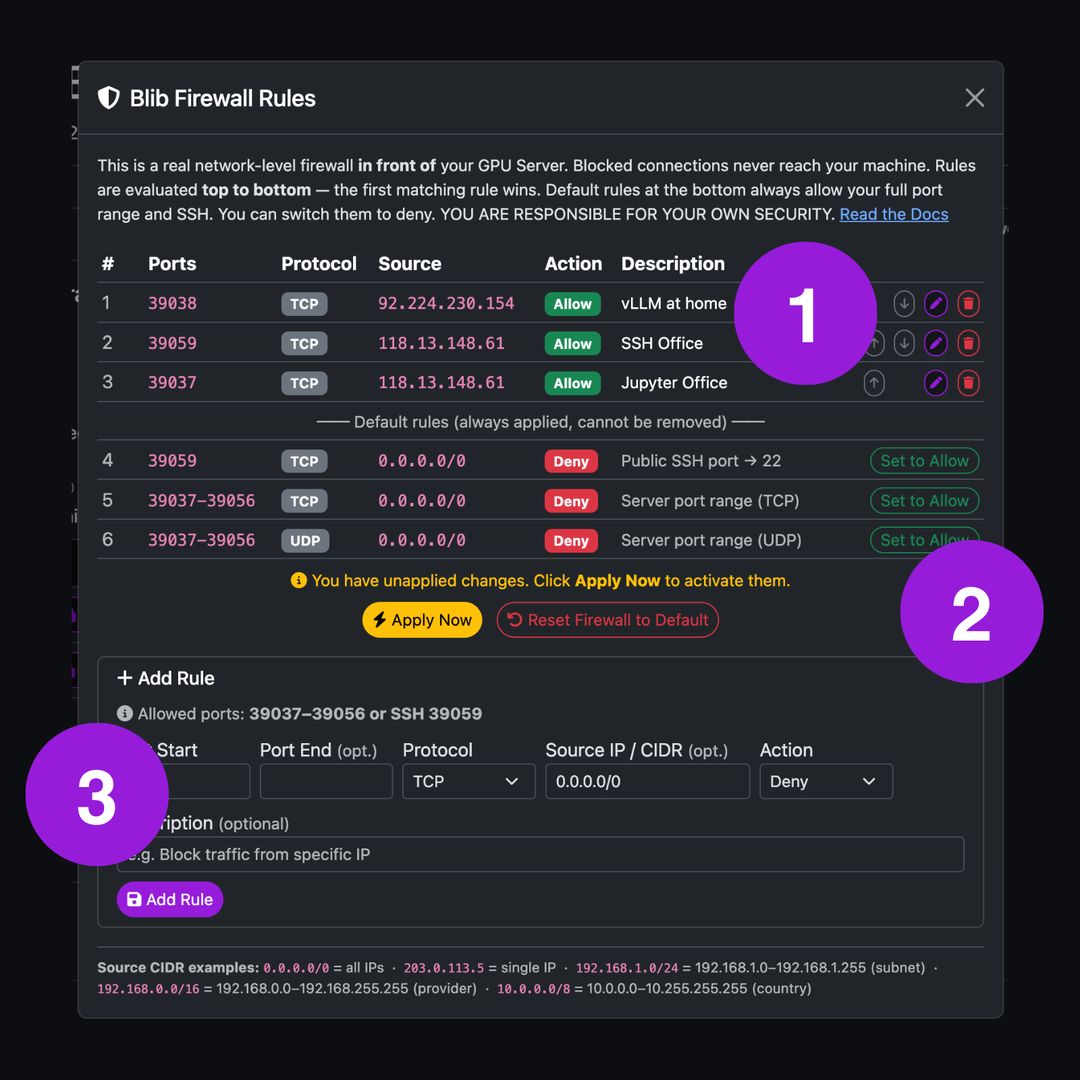

Jak korzystać z wbudowanego Firewalla na poziomie sieci

Interfejs zapory Trooper.AI zapewnia rodzimą zaporę umieszczoną bezpośrednio przed Twoim serwerem GPU. Pozwala to kontrolować ruch sieciowy zanim pakiety dotrą do systemu operacyjnego serwera GPU.

Ta warstwa bezpieczeństwa jest całkowicie zintegrowana z infrastrukturą Trooper.AI i dostępna przez Akcja > „Reguły zapory”.

Interfejs działa w następujący sposób:

- (1) Tabela zasad – Wyświetla wszystkie skonfigurowane zasady firewalla. Zasady można sortować, edytować lub usuwać.

- (2) Domyślne trasy – Określa domyślne zachowanie dla ruchu, który nie pasuje do żadnej reguły.

- (3) Edytor zasad – Dodawaj nowe zasady opierając się na zakresach portów, zakresach adresów IP oraz akcji (Zezwól/Zablokuj)

Ta konstrukcja pozwala kontrolować ekspozycję sieciową twojego serwera GPU bez modyfikacji konfiguracji systemu operacyjnego.

Rozwiązywanie problemów

WAŻNE: Wyłączanie lokalnej Zapory Sieciowej (jeśli została przypadkowo włączona)

Jeśli lokalny zapora sieciowa, taka jak UFW, została włączona na serwerze i powoduje problemy z łącznością, można ją wyłączyć za pomocą:

sudo ufw disable

Wyjście:

Firewall stopped and disabled on system startup

Następnie wyłącz usługę:

sudo systemctl disable ufw

Wyjście:

Synchronizing state of ufw.service with SysV service script with /lib/systemd/systemd-sysv-install.

Executing: /lib/systemd/systemd-sysv-install disable ufw

Removed /etc/systemd/system/multi-user.target.wants/ufw.service.

Powinieneś całkowicie usunąć wszelką lokalną Zaporę sieciową na swoim serwerze GPU. To ułatwi Ci życie!

Rozwiązywanie problemów: Dlaczego moje reguły zapory sieciowej nie działają zgodnie z oczekiwaniami?

Reguły zapory sieciowej są oceniawane od góry do dołu.

Pierwsza reguła dopasowująca ruch zostanie zastosowana, a żadne kolejne nie będą sprawdzane.

Przykład nieprawidłowej kolejności:

1 Deny 0.0.0.0/0 Port 14141

2 Allow 78.168.0.0/16 Port 14141

W tym przypadku reguła 1 blokuje cały ruch SSH zanim reguła 2 zostanie osiągnięta.

Prawidłowa kolejność:

1 Allow 78.168.0.0/16 Port 14141

2 Deny 0.0.0.0/0 Port 14141

Zawsze umieszczać

Rozwiązywanie problemów: Dlaczego moja reguła zapory sieciowej nie pasuje do mojego adresu IP?

Reguły zapory sieciowej używają zakresów CIDR, aby określić dopuszczalne lub zablokowane adresy IP.

Upewnij się, że zakres faktycznie obejmuje Twój adres IP.

Przykłady:

| CIDR | Znaczenie |

|---|---|

18.28.38.48 |

Pojedynczy adres IP |

21.31.14.0/24 |

sieć 21.31.14.x |

0.0.0.0/0 |

cały internet |

52.48.100.10/32 |

Tylko pojedynczy adres IP 52.48.100.10 |

13.250.0.0/16 |

sieć 13.250.0.0 - 13.250.255.255 |

138.0.0.0/8 |

sieć 138.x.x.x |

Jeśli zakres CIDR jest nieprawidłowy, reguła zapory ogniowej nigdy nie dopasuje się do Twojego połączenia.

Rozwiązywanie problemów: Dlaczego mój port jest nadal zablokowany?

Upewnij się, że w zaporze jest poprawny port zezwolony. Poprawne porty znajdziesz w panelu zarządzania Twojego Bliba. Jeśli w zaporze zostanie dopuszczony nieprawidłowy port, ruch nigdy nie dotrze do Twojego serwera z kartą graficzną.

Rozwiązywanie problemów: Dlaczego interfejs sieciowy jest zablokowany?

Zegar ognia Trooper.AI kontroluje wszystkie wejściowe porty, w tym te wykorzystywane przez interfejsy internetowe.

Jeśli port używany przez usługi takie jak:

- OpenWebUI

- Notatnik Jupyter

- panele sterowania

- niestandardowe narzędzia AI

interfejs sieciowy będzie również niedostępny, jeśli jest zablokowany w firewalle.

Wspólną bezpieczną konfiguracją jest ograniczenie dostępu do zakresu adresów IP twojej firmy.

Przykład:

Allow 203.0.113.0/24 Port 14511

Deny 0.0.0.0/0 Port 14511

Pozwala to tylko użytkownikom z Twojej organizacji uzyskać dostęp do bezpiecznego interfejsu sieciowego.

Rozwiązywanie problemów: Dlaczego SSH jest niedostępne?

W przypadku niepowodzenia dostępu SSH, sprawdź następujące elementy:

- Nie instaluj lokalnej zapory sieciowej UFW, która zablokuje twój wewnętrzny port SSH 22

- Twój adres IP musi znajdować się w dopuszczalnym zakresie CIDR

- Reguła zezwalająca na publiczny port SSH (np. 14511 – nie 22, bo to jest port wewnętrzny) musi znajdować się powyżej wszelkich reguł blokujących.

Ponadto sprawdź ustawienie SSH Allow na samym dole tabeli konfiguracji zapory.

Jeśli SSH jest wyłączone na dole ustawień zapory ogniowej, serwer będzie akceptował połączenia SSH tylko z adresów IP, które są dozwolone przez powyższe reguły.

Rozwiązywanie problemów: Dlaczego ruch jest nadal blokowany, mimo że dodałem regułę?

Ruchnik, który nie pasuje do żadnej reguły, będzie kierowany zgodnie z Domyslnymi Szlakami określonymi w ustawieniach zapory sieciowej.

Jeśli reguła nie dopasuje się dokładnie (zły zakres adresów IP, zły port lub złe ustawienie kolejności), ruch może przejść do domyślnej reguły odrzucenia.

Zawsze weryfikuj:

- kolejność reguł - wygrywa pierwsze dopasowanie (od góry do dołu)

- Zakres CIDR - zobacz przykłady

- numer portu - widoczny na pulpicie zarządzania

- domyślne zachowanie trasy

Ostateczna sprawdzenie: Spróbuj kliknąć UMOŻLIW TUTAJ WSZYSTKO i sprawdź, czy działa. Jeśli tak, problemem jest reguła wyżej, która nie pasuje poprawnie.